Comment fonctionne la confiance zéro: Pourquoi la seule connexion ne signifie plus la sécurité

Se connecter à Internet aujourd'hui n'est pas seulement une question de vitesse, mais aussi de confiance. Les réseaux desservent de plus en plus d'appareils, de données sensibles et de services qui communiquent constamment entre eux. C'est pourquoi une approche appelée confiance zéro est apparue, qui part du principe que rien n'est automatiquement considéré comme sûr. Cet article explique pourquoi ce modèle a été créé et comment il se reflète subtilement dans le fonctionnement quotidien du web.

Le terme confiance zéro peut sembler sévère, mais en réalité, il ne s'agit pas de se méfier de tout ce qui nous entoure. La pensée de base est simple. La confiance ne se présume pas automatiquement juste parce que quelque chose fait partie d'un réseau ou d'un système. Chaque accès est considéré comme nouveau et doit être traité ainsi.

Cette vision est née lorsque s'appuyer uniquement sur la connexion ou l'environnement n'avait plus de sens. Internet n'est plus un seul lieu ni un espace fermé unique. Les accès varient selon les appareils, les services et les situations, et la sécurité a dû s'adapter à cela.

C'est précisément contre la confiance automatique que le modèle de confiance zéro se positionne. Il ne suppose pas que le réseau ou la connexion créent un espace sûr d'eux-mêmes. La confiance n'est pas un état pérenne, mais quelque chose qui se vérifie continuellement en fonction de ce qui se passe à un moment donné.

Le terme a commencé à être utilisé dans l'environnement professionnel, où il fallait mieux gérer les accès aux données et aux services. Mais il est apparu progressivement que ce n'est pas seulement un sujet d'entreprise, mais une réaction générale à la façon dont Internet fonctionne aujourd'hui. Et c'est précisément pourquoi il est logique de se pencher sur pourquoi la conception originale de la confiance dans le réseau n'est plus suffisante.

Pourquoi l'ancien modèle de confiance ne fonctionne plus?

Pendant longtemps, Internet fonctionnait sur un principe relativement simple. Il y avait le réseau et tout ce qui était en dehors. Le réseau était considéré comme un espace sûr et le principal contrôle se faisait au moment de la connexion. Une fois l'accès accordé, le système ne s'inquiétait plus beaucoup de ce qu'il se passait à l'intérieur.

Cet approche faisait sens à une époque où le travail se faisait depuis un seul endroit et un nombre limité d'appareils. La plupart des services faisaient partie d'un même réseau et la frontière entre le monde intérieur et extérieur était relativement claire. Si l'entrée était sécurisée, le reste du fonctionnement n'était pas trop surveillé.

Mais Internet aujourd'hui n'est pas aussi simple. Les données circulent entre différents services, appareils et lieux. L'accès n'est pas lié à un seul réseau ni à un seul environnement. Une fois que quelqu'un parvient « à l'intérieur », le système n'a pas vraiment de moyens pour savoir s'il se comporte correctement. C'est alors que le problème peut réellement commencer.

La faiblesse de l'ancien modèle ne réside donc pas dans les technologies, mais dans la présomption même de confiance. Une fois que l'on commence à faire confiance automatiquement à tout le réseau, on ne s'occupe plus de qui accède réellement aux données et dans quelles circonstances. Et c'est précisément ici qu'il devient plus clair ce que signifie la confiance zéro en pratique. On ne fait pas confiance à l'espace en tant que tel mais on évalue chaque accès individuellement.

Comment fonctionne la confiance zéro en pratique ?

En pratique, cela signifie que l'accès aux services et aux données n'est pas donné une fois pour toutes. Une connexion depuis un appareil connu se déroule habituellement sans délai. Mais le même compte, mais depuis un nouvel appareil ou un autre lieu, peut nécessiter une vérification supplémentaire. Ce n'est pas une erreur, mais une réaction au changement de situation. C'est ainsi que se manifeste généralement le fonctionnement de la confiance zéro.

Les opérations plus sensibles fonctionnent de manière similaire. Lire du contenu passe sans restriction, mais changer de mot de passe ou de paramètres de compte nécessite une confirmation supplémentaire. Le système ne se décide pas en fonction de qui est connecté au réseau, mais en fonction de ce qu'on essaie de faire à ce moment-là.

Le contrôle ne concerne pas tout le réseau ni tous les appareils à la fois. Il est toujours lié à un accès spécifique. Si le comportement suit le modèle habituel, rien ne change. Dès que les circonstances diffèrent, l'accès se resserre.

Grâce à cela, le modèle de confiance zéro ne fonctionne pas comme une restriction constante. La plupart du temps, il est invisible et ne se manifeste que lorsque quelque chose s'écarte de l'utilisation habituelle.

La confiance zéro n'est pas seulement pour les entreprises, elle concerne aussi Internet au quotidien

Les principes en question ne sont plus aujourd'hui enfermés uniquement dans les systèmes d'entreprise. L'utilisateur moyen les rencontre en utilisant des services qu'il considère comme allant de soi. La connexion au même compte peut se faire différemment à chaque fois en fonction de l'endroit et de la manière dont on y accède.

Du point de vue de l'utilisateur, cela se manifeste discrètement. Parfois, il est nécessaire de confirmer l'accès en plus, parfois le service réagit plus prudemment lors d'un changement de comportement. Ce n'est pas par hasard ni une erreur du système, mais un effort de ne pas décider selon un seul signal. De cette façon, les principes de la confiance zéro deviennent progressivement partie intégrante d'Internet au quotidien.

L'important est que cette approche n'est pas appliquée uniformément. Elle ne concerne pas tout le réseau ni tous les appareils en une fois. Elle réagit toujours à une situation spécifique et à une action précise. Grâce à cela, Internet peut rester utilisable tout en réagissant mieux aux choses qui dévient du fonctionnement habituel.

Que signifie la confiance zéro pour les ménages et les appareils intelligents ?

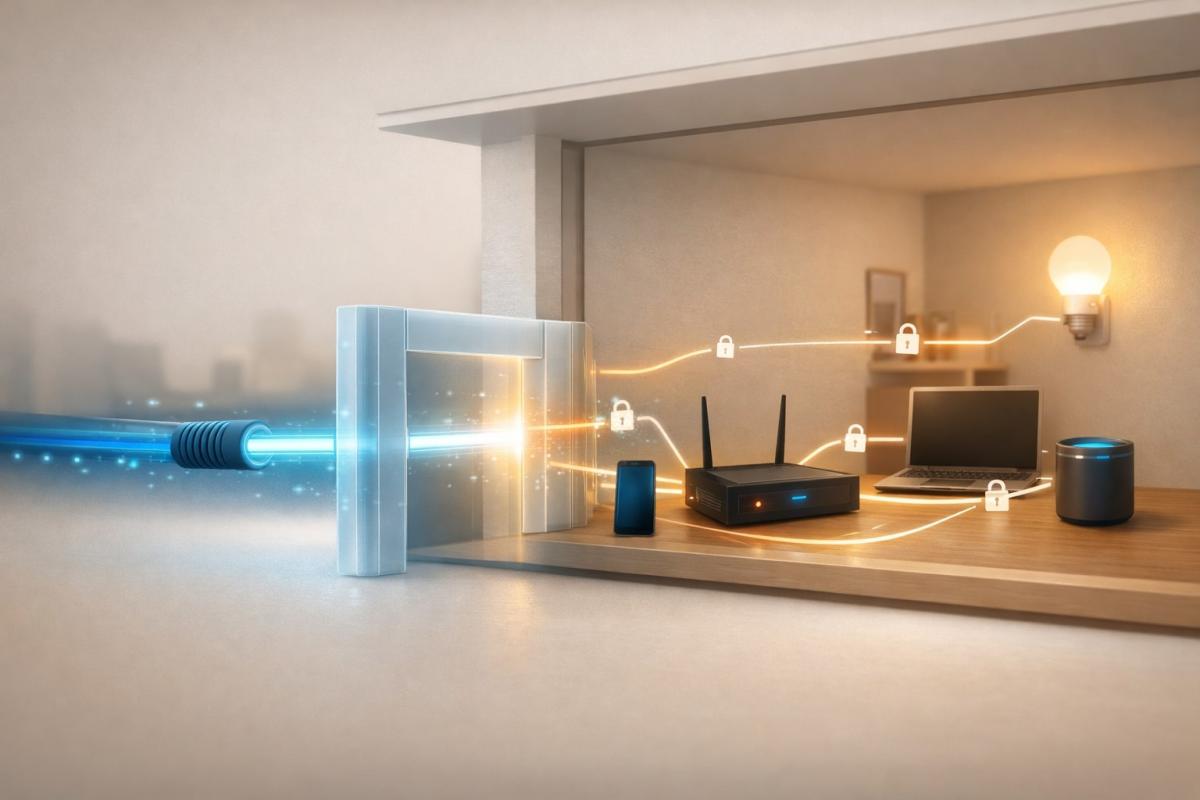

Dans les foyers, le réseau fonctionne aujourd'hui plutôt comme un petit écosystème plutôt que comme une connexion unique. En plus des ordinateurs et des téléphones, il y a des télévisions, des haut-parleurs, des caméras, des aspirateurs ou des thermostats connectés. Chacun de ces appareils communique différemment, avec différents services et à différents intervalles.

C'est ici que la différence d'approche en matière de sécurité est le plus visible. Tous les appareils n'ont pas besoin des mêmes autorisations et tous ne se comportent pas de la même manière. Alors que l'ordinateur portable ou le téléphone travaille activement avec des comptes et des données, d'autres appareils ne font qu'envoyer des informations régulièrement ou attendre un ordre. Les juger de la même manière n'aurait pas de sens.

En pratique, cela signifie que le réseau domestique se penche de plus en plus sur les rôles individuels des appareils. Ce qui a accès à l'extérieur, ce qui a juste accès à l'intérieur, ce qui peut modifier les paramètres et ce qui doit fonctionner de manière plus isolée. Cette approche réduit le risque qu'un problème sur un appareil influence le reste de la maison. C'est dans cette direction que la confiance zéro se projette progressivement dans l'environnement domestique commun.

Du point de vue de l'utilisateur, cela ne se manifeste pas toujours de manière spectaculaire. Il est plutôt question de la manière dont les appareils sont séparés et comment ils communiquent entre eux. Le résultat n'est pas un contrôle plus compliqué, mais un réseau plus résistant aux erreurs et aux comportements inattendus des différents éléments.

La confiance zéro apportera-t-elle plus de sécurité ou plus d'inconfort ?

La question de la sécurité et du confort est souvent posée face à face dans le domaine des technologies, comme si l'un devait nécessairement empiéter sur l'autre. Mais avec la confiance zéro, ce contraste est quelque peu trompeur. Il ne s'agit pas tant de serrer la vis, mais plutôt de changer notre attente. Nous nous sommes habitués à ce que la technologie soit fluide, immédiate et idéalement invisible. Dès qu'elle nous dérange, nous le prenons comme un problème.

Mais le confort auquel nous sommes habitués est né à une époque où Internet était plus simple et plus lent. Aujourd'hui, l'environnement numérique est beaucoup plus proche de notre vie privée, de nos décisions et de nos habitudes quotidiennes. Et plus il est proche, moins il fait sens de compter sur l'automatisme. La confiance zéro apporte une certaine forme d'attention. Elle rappelle que les choses ont un contexte, que la situation est importante, et que tout ne doit pas passer sans question simplement parce que cela a fonctionné ainsi hier.

L'inconfort apparaît principalement lorsque nous attendons le vieux monde dans de nouvelles conditions. Mais si nous acceptons que les technologies ne sont pas un décor neutre mais une partie active de notre vie, cet approche prend un autre sens. Non pas comme une restriction, mais comme une forme de maturité numérique. De même que nous fermons nos portes même si nous vivons dans un quartier tranquille, ou que nous regardons autour même si nous avons le feu vert.

La confiance zéro ne repose donc pas tant sur la question de la sécurité contre le confort, mais plutôt sur la façon dont nous voulons continuer à vivre avec Internet. Est-ce que nous le considérons comme un environnement que nous prenons pour acquis ou comme un espace où il fait sens de ralentir parfois et de savoir à qui et à quoi nous donnons accès.

10 raisons pour lesquelles votre téléphone est déchargé plus vite que prévu

Il arrive que l'autonomie de la batterie diminue plus rapidement qu'on ne le pense, même si l'appareil n'est pas utilisé de manière intensive durant la journée. Souvent, il ne s'agit pas d'une seule erreur précise, mais d'une somme de petites influences qui s'additionnent progressivement. Dans cet article, nous expliquons ce qui a le plus grand impact sur l'autonomie, quand la batterie se décharge en veille, et pourquoi cela peut devenir un problème qui fait que le téléphone ne tient même pas une journée.

Votre interlocuteur est-il un humain ou un robot ? Comment reconnaître l'IA dans un chat

Les chats en ligne sont aujourd'hui souvent gérés par une intelligence artificielle et les réponses paraissent au premier abord comme étant écrites par un véritable humain. C'est surtout vrai pour le support client, où la rapidité et la fluidité sont essentielles. Nous explorerons comment reconnaître l'IA dans un chat, quels indices vous permettent de la différencier d'un humain et où la limite devient très mince.

Wi-Fi dans l'avion ? Oui, mais cela fonctionne différemment de chez vous

Se connecter à Internet pendant un vol n'est plus une exception aujourd'hui, mais cela ne fonctionne pas comme chez vous. Le Wi-Fi dans l'avion dépend de la technologie utilisée, du type d'avion et de l'encombrement du réseau, et l'accès payé ne garantit pas une connexion rapide. Dans cet article, nous expliquons comment fonctionne Internet dans l'avion, pourquoi il est lent et quand vous pouvez compter dessus.

Messages RCS : Qu'est-ce que c'est, comment ça fonctionne et quand il vaut mieux les désactiver

Le chat RCS apparaît de plus en plus souvent sur les mobiles, principalement en raison de l'arrivée d'iOS 18 et de l'abandon progressif des anciens réseaux. Il s'agit d'une méthode de communication qui utilise Internet et offre un partage de photos et de vidéos de meilleure qualité que les SMS classiques. Nous expliquerons ce que signifie RCS et quand il est judicieux de le laisser activé.

12 étapes pour préparer un enfant à son premier téléphone

Le premier mobile peut faciliter la communication de l'enfant et son orientation dans la vie quotidienne, mais soulève également des questions qu'il est bon de traiter à l'avance. Celles-ci incluent la sécurité, le partage, la communication ou le temps passé devant l'écran. Comment préparer un enfant à utiliser son premier téléphone de manière sûre, sereine et raisonnable ?

Véhicules autonomes dans le monde : À quelle distance sommes-nous d'une circulation sans conducteur ?

Dans le monde entier, de plus en plus de villes intègrent des véhicules autonomes dans leur trafic. Cependant, leur fiabilité varie d'une région à l'autre. Examinons où cette technologie transporte déjà des passagers et ce que signifie aujourd'hui la conduite autonome en pratique.